Questa traduzione potrebbe non essere aggiornata con le modifiche effettuate dopo il 2017-06-10 alla versione originale inglese.

È disponibile un elenco delle modifiche. Per informazioni su come gestire e inviare traduzioni delle nostre pagine web consultate la Guida alle traduzioni.

Sorveglianza proprietaria

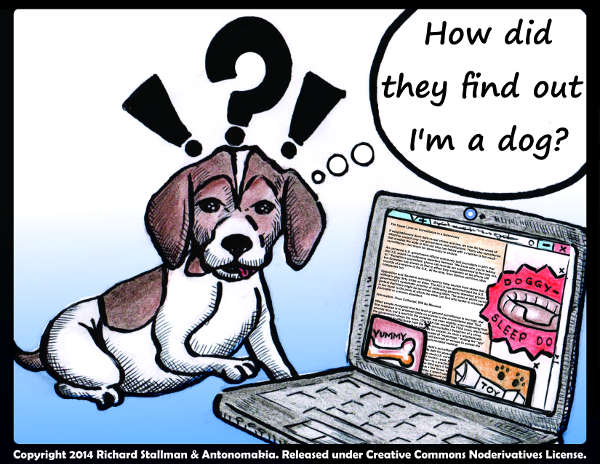

Il software non libero (proprietario) è molto spesso malware, progettato per danneggiare gli utenti. Il software non libero è controllato dai suoi sviluppatori, e questo fatto mette gli sviluppatori in una posizione di potere nei confronti degli utenti; quest è l'ingiustizia di fondo. Spesso gli sviluppatori esercitano questo potere a danno degli utenti che invece dovrebbero servire.

Questo documento prova a tenere traccia di casi chiaramente dimostrati di software proprietario che spia o traccia i propri utenti.

Introduzione

Da decenni il movimento del software libero denuncia il sistema di sorveglianza abusiva creato da società sviluppatrici di software proprietario come Microsoft ed Apple. Negli ultimi anni, questa tendenza ad osservare la gente si è diffusa in varie industrie, non solo nel software, ma anche nell'hardware. Come se non bastasse, si è diffusa ben oltre le tastiere, nell'industria dei dispositivi mobili, negli uffici, nelle case, nei sistemi di trasporti, nelle scuole.

Raccolta di informazioni aggregate

Molte aziende, nella loro informativa sulla privacy, hanno clausole che dicono che condivideranno con terze parti i dati in forma aggregata e non tale da permettere di identificare la persona. Queste promesse non hanno valore, per vari motivi:

- Potrebbero cambiare i termini in qualsiasi momento.

- Potrebbero semplicemente fare giochi di parole distribuendo dati "aggregati" o "resi anonimi" che in realtà si possono poi ricondurre agli individui.

- I dati grezzi che normalmente non distribuiscono potrebbero comunque venire rubati.

- I dati grezzi che normalmente non distribuiscono potrebbero essere ottenuti da una causa legale.

Quindi non dobbiamo mai porci il problema di cosa le aziende dicono che faranno con i dati raccolti: il problema è nel fatto che li raccolgono.

Ultime aggiunte

Le ultime aggiunte si possono trovare in cima ad ogni categoria.

Spyware nei sistemi operativi

(#OSSpyware)Spyware in Windows

(#SpywareInWindows)I file DRM di Windows possono essere usati per identificare chi naviga con Tor. La vulnerabilità si applica solo agli utenti Windows.

Per impostazione predefinita, Windows 10 invia informazioni di debug a Microsoft, incluse relazioni dettagliate sulle attività di sistema al momento dell'errore. Microsoft a sua volta le invia ad altre aziende.

Alcuni telefoni cellulari sono venduti con spyware che manda molti dati in Cina.

- Per aumentare il numero di installazioni di Windows 10, Microsoft non rispetta la scelta e la privacy degli utenti.

Windows 10 ha 13 schermate di opzioni sulla sorveglianza, tutte attive come impostazione predefinita, e disattivarle tutte è difficoltoso per gran parte degli utenti.

Microsoft ha già inserito una backdoor nel suo sistema di cifratura dei dischi.

- Sembra che Windows 10 invii dati a Microsoft su quali applicazioni sono in esecuzione.

Un "peggioramento" (mascherato da aggiornamento) di Windows 10 ha cancellato applicazioni che rilevavano la sorveglianza. Un ulteriore "aggiornamento" ha inserito un programma di spionaggio. Gli utenti lo hanno notato e si sono lamentati, quindi Microsoft ne ha cambiato il nome affinché gli utenti credessero che era stato eliminato.

Chi usa software proprietario si espone ad essere trattato in questo modo.

Windows 10 ha impostazioni predefinite che non rispettano la privacy degli utenti e che danno a Microsoft il “diritto” di spiare i file degli utenti, il testo inserito, le parole dettate, le informazioni sulla posizione, i contatti, le voci di calendario e le pagine web visitate, e persino di connettere automaticamente il computer a reti wireless sprotette e di mostrare pubblicità personalizzata.

Windows 10 invia informazioni a Microsoft che consentono di identificare l'utente anche se si disattivano le funzioni di ricerca di Bing e Cortana e si attiva la protezione della privacy.

Microsoft usa le “condizioni sulla privacy” di Windows 10 per arrogarsi il “diritto” di spiare i file degli utenti in qualsiasi momento. La cifratura del disco con Windows 10 dà una chiave anche a Microsoft.

Quindi Windows è da considerarsi malware anche sotto il profilo della sorveglianza.

Possiamo immaginare che Microsoft spii i file degli utenti solo su richiesta del governo statunitense, ma le “condizioni sulla privacy” non lo dicono esplicitamente. E cosa succederebbe se fosse il governo cinese a presentare richiesta?

Grazie all'“identificatore unico” per la pubblicità, diverso per ciascun utente, altre aziende possono controllare l'attività di navigazione di ogni specifico utente.

Pare che Microsoft abbia deciso di rendere Windows 10 davvero malvagio sotto tutti gli aspetti, e di soggiogare completamente chiunque non abbandoni subito Windows.

Col tempo, questo problema non può che peggiorare. Windows 10 richiede agli utenti di dare il permesso per lo spionaggio totale, che include i loro file, i loro comandi, il testo da loro immesso e quello da loro pronunciato.

E c'è una chiave segreta dell'NSA in Windows, le cui funzioni sono a noi ignote.

Lo spionaggio di Microsoft sugli utenti non è cominciato con Windows 10. C'è molto altro malware di Microsoft.

Spyware in MacOS

(#SpywareInMacOS)MacOS invia in automatico ai server di Apple i documenti non salvati che si stanno editando. Le cose che non vengono salvate sono ancora più sensibili di quelle che si salvano.

Apple ha fatto sì che diversi programmi di MacOS inviino file ai server di Apple senza chiedere alcun permesso. Questo espone i file al Grande Fratello e forse ad altri ficcanaso.

Dimostra anche come non ci si possa fidare del software proprietario, in quanto anche se la versione di oggi potrebbe non avere una funzionalità malevola, quella di domani potrebbe aggiungerla. Lo sviluppatore non rimuoverà la funzionalità se non costretto dalle lamentele degli utenti, e gli utenti non possono rimuoverla da soli.

Varie operazioni nell'ultima versione di MacOS inviano dei resoconti ai server di Apple.

Apple ammette di spiare in un servizio di ricerca, ma c'è molto altro spionaggio di cui Apple non ha mai parlato.

Spotlight invia i termini di ricerca degli utenti ad Apple.

C'è molto altro spyware negli iGadget, e malware di Apple.

Spyware in Android

(#SpywareInAndroid)-

Uno studio del 2015 ha trovato che il 90% delle più diffuse applicazioni Android proprietarie gratuite contenevano librerie per il tracciamento degli utenti, mentre nel caso delle applicazioni a pagamento la percentuale scendeva al 60%.

L'articolo fa confusione dato che usa “free” (NdT: libero, ma anche gratuito) per applicazioni che non sono in realtà software libero. Usa anche la brutta parola “monetizzare”. Meglio dire “sfruttare” in questo e altri contesti.

-

Le applicazioni per BART spiano gli utenti.

Se si usassero applicazioni libere, gli utenti potrebbero controllare con certezza di non essere spiati.

Con applicazioni proprietarie, si può solo sperare.

-

Uno studio ha trovato 234 applicazioni Android che tracciano gli utenti ascoltando ultrasuoni emessi da apparati installati nei negozi o da programmi televisivi.

-

Coppie di applicazioni Android possono associarsi per trasmettere i dati personali degli utenti a server esterni. Uno studio ha trovato decine di migliaia di casi.

-

Google Play intenzionalmente invia a chi sviluppa un'applicazione i dettagli personali degli utenti che la installano.

Chiedere una semplice "autorizzazione" all'utente non basta per rendere legittime azioni come questa: molti utenti ormai non leggono più i "Termini e condizioni" a cui "acconsentono". Google deve identificare chiaramente e onestamente le informazioni che raccoglie sugli utenti, invece di nasconderle in un'EULA difficile da leggere.

Tuttavia, per proteggere davvero la privacy degli utenti, dobbiamo evitare che Google e altre aziende ottengano i dati personali!

-

Google Play (parte di Android) tiene traccia degli spostamenti degli utenti senza il loro permesso.

Anche se si disattivano Google Maps e la cronologia delle posizioni, bisogna disattivare Google Play per fermare completamente il tracciamento. Questo è un altro esempio di software non libero che in apparenza ubbidisce all'utente quando in realtà sta facendo altro. Nel software libero quest'eventualità sarebbe molto remota.

Oltre il 73% delle applicazioni Android più comuni condivide con terze parti informazioni personali, di comportamento e di posizione riguardo gli utenti.

Sono state trovate attività di “comunicazione non chiara”, non collegata all'attività dell'applicazione, nelle 500 applicazioni gratuite per Android più diffuse.

L'articolo è in inglese e usa “free” nel senso di “gratuito”; dato che “free” significa anche “libero”, in inglese preferiamo che si usi “gratis” in questi casi.

L'articolo dà per scontato che gli strumenti di analisi comuni siano legittimi, ma questo è vero? Gli sviluppatori di software non hanno il diritto di analizzare quello che gli utenti fanno o come lo fanno. Gli strumenti di "statistica" che spiano sono sbagliati come qualsiasi altro sistema di spionaggio.

Le applicazioni gratuite per Android (gratuite, ma non libere) si collegano in media a 100 indirizzi di profilazione e pubblicità.

Alcuni dispositivi Android sono venduti con spyware al loro interno. Alcuni telefoni di Motorola modificano Android per inviare dati personali a Motorola.

Alcuni produttori aggiungono un pacchetto di sorveglianza generale nascosto come Carrier IQ.

La backdoor di Samsung fornisce accesso a qualsiasi file sul sistema.

Spyware nei dispositivi mobili

(#SpywareOnMobiles)Spyware negli iGadget di Apple

(#SpywareIniThings)Apple propone un touch screen con supporto per le impronte digitali, che di fatto significherebbe che non lo si può usare senza farsi prendere le impronte digitali. Gli utenti non potrebbero sapere se il telefono li sta spiando.

Gli iPhone inviano ai server di Apple molti dati personali. Là sono a disposizione del Grande Fratello.

L'applicazione iMessage dei vari iGadget comunica a un server ogni numero di telefono digitato dall'utente; il server tiene memorizzati i numeri per almeno 30 giorni.

Gli utenti non possono creare una ID di Apple (che serve anche se si usano solo applicazioni gratuite) senza dare un indirizzo e-mail valido e convalidarlo tramite un codice che Apple invia a tale indirizzo.

Circa il 47% delle applicazioni iOS più comuni condivide con terze parti informazioni personali, di comportamento e di posizione riguardo gli utenti.

I vari iGadget caricano automaticamente sui server di Apple tutte le foto e i video che producono.

La Photo Library di iCloud memorizza tutte le foto e i video che fate, e li sincronizza tra tutti i vostri dispositivi. Qualsiasi modifica è immediatamente propagata a tutti i dispositivi. [...]

(Dalla pagina con informazioni su iCloud come presente sul sito di Apple il 24 settembre 2015.) La funzione iCloud è attivata all'avvio del sistema. Il termine “cloud” significa per noi “non chiedeteci dove”.

Benché sia possibile disattivare iCloud, il fatto che sia attivo per impostazione predefinita spinge a considerarlo una funzione di sorveglianza.

Pare che sconosciuti abbiano approfittato di questa funzione per ottenere foto di nudo di personaggi dello spettacolo. Per ottenerle hanno dovuto violare la sicurezza di Apple, ma la NSA ha accesso a tutto tramite PRISM.

Spyware negli iGadget di Apple: l'iBeacon permette ai negozi di determinare la posizione precisa di uno dei vari iGadget e di ottenere altre informazioni.

Esiste anche una funzionalità che permette ai siti web di tracciare gli utenti, che è abilitata di default. (Quell'articolo parla di iOS 6 ma vale anche per iOS 7.)

Ciascuno dei vari iGadget, come impostazione predefinita, comunica ad Apple anche la sua posizione geografica, anche se questo può essere disabilitato.

Apple può (e spesso lo fa) estrarre dati dagli iPhone a distanza per il governo.

O Apple aiuta l'NSA a curiosare tra tutti i dati in un iGadget, o è davvero del tutto incompetente.

Molte “funzionalità” di iOS sembrano esistere al solo possibile scopo di permettere la sorveglianza. Ecco la presentazione tecnica.

Spyware nei telefoni

(#SpywareInTelephones)Secondo Edward Snowden, le agenzie possono prendere il controllo degli smartphone inviando SMS nascosti che permettono loro di accendere e spegnere il dispositivo, ascoltare il microfono, recuperare informazioni di geolocalizzazione dal GPS, fare foto, leggere i messaggi, leggere lo storico delle chiamate, della posizione geografica e della navigazione web, leggere la rubrica. Questo malware è progettato per mascherarsi dai tentativi di investigazione.

Alcuni telefoni Samsung sono venduti con applicazioni preinstallate che gli utenti non possono cancellare, e queste applicazioni inviano così tanti dati da provocare spese significative per gli utenti. Questo invio di dati, non autorizzato dall'utente, va chiaramente considerato come spionaggio di qualche tipo.

Un telefono Motorola è continuamente in ascolto.

Spyware nei telefoni Android (e computer portatili, forse Windows): il Wall Street Journal (in un articolo che può essere letto solo previo pagamento) afferma che l'FBI può attivare remotamente il GPS ed il microfono di telefoni Android e computer portatili. (Sospettiamo si tratti di computer portatili Windows.) Ulteriori informazioni.

I cellulari con GPS invieranno la loro posizione geografica sotto comando remoto e gli utenti non possono fermarli: http://www.aclu.org/government-location-tracking-cell-phones-gps-devices-and-license-plate-readers. (Gli Stati Uniti affermano che in futuro tutti i cellulari dovranno essere muniti di GPS.)

Lo scopo principale dell'applicazione non libera Snapchat è limitare l'uso di dati sul computer dell'utente, ma si occupa anche di sorveglianza: prova ad ottenere i numeri telefonici dei contatti dell'utente.

Spyware in applicazioni mobili

(#SpywareInMobileApps)-

Sembra che Faceapp faccia molta sorveglianza, a giudicare dalla frequenza con cui accede ai dati personali immagazzinati nel dispositivo.

-

Verizon ha annunciato un'applicazione proprietaria che preinstallerà sui propri telefoni. L'applicazione fornirà a Verizon le stesse informazioni sulle ricerche dell'utente che Google normalmente ottiene quando gli utenti lo usano.

Al momento l'applicazione è preinstallata su un solo modello e l'utente deve dare un consenso esplicito. Tuttavia, anche se opzionale, rimane uno "spyware".

L'applicazione di modifica foto di Meitu invia dati dell'utente a un'azienda cinese.

Un'applicazione per il test di gravidanza non solo può spiare vari dati nel telefono, ma li può anche modificare.

L'applicazione Uber registra i movimenti dei clienti prima e dopo la corsa.

Questo esempio mostra come "ottenere il consenso dell'utente" alla sorveglianza sia una misura inadeguata contro la sorveglianza di massa.

La nuova applicazione per conversazioni vocali di Google tiene traccia di tutte le conversazioni.

Le applicazioni che includono il sistema di sorveglianza Symphony spiano le trasmissioni TV e radio nell'ambiente circostante e spiano anche quello che gli utenti scrivono su siti come Facebook, Google+ e Twitter.

La nuova applicazione di Facebook, Magic Photo, cerca volti ad essa noti nelle raccolte di foto del vostro telefono, e vi suggerisce di condividere la foto secondo la persona che trova nell'inquadratura.

Questa funzione spia ha probabilmente accesso a qualche database centrale, e quindi probabilmente le foto vengono inviate tramite la rete ai server di Facebook e ai suoi algoritmi di riconoscimento.

Ma allora nessuna delle foto degli utenti di Facebook è privata, nemmeno se l'utente ha evitato di "caricarla" sul servizio.

Come molti servizi di streaming (che noi preferiamo chiamare "disservizi di screaming", urlare) Spotify è basato su malware proprietario (DRM e spionaggio). In agosto 2015 ha chiesto agli utenti di accettare uno spionaggio ancora maggiore, e alcuni cominciano a capire che questo non va bene.

Questo articolo mostra come lo spionaggio sia presentato come un "miglioramento" dell'esperienza degli utenti, anche se gli utenti non l'hanno mai chiesto. Questo è un tipico esempio dell'atteggiamento che l'industria del software proprietario ha nei confronti delle persone che ha soggiogato.

Vattene, maledetto Spotify!

Molte applicazioni proprietarie per dispositivi mobili comunicano agli autori la lista delle altre applicazioni installate dall'utente. Twitter lo sta facendo in maniera perlomeno visibile ed opzionale. Altri programmi fanno di peggio.

La FTC (l'agenzia di stato americana che si occupa della tutela dei consumatori) afferma che la maggior parte delle applicazioni mobili mirate ai bambini non rispettano la privacy: http://arstechnica.com/information-technology/2012/12/ftc-disclosures-severely-lacking-in-kids-mobile-appsand-its-getting-worse/.

Alcune diffuse applicazioni proprietarie per leggere codici QR spiano l'utente. Questo si aggiunge alle attività di possibile spionaggio da parte della compagnia telefonica e del sistema operativo.

Non ci sono scuse per il malware, non importa se gli sviluppatori di una applicazione riescono a ottenere un “Sì, acconsento” da parte degli utenti.

L'applicazione Brightest Flashlight (torcia più luminosa) invia i dati dell'utente, inclusa la posizione geografica, perché siano usati dalle società.

L'FTC ha criticato quest'applicazione perché ha chiesto all'utente di inviare dati personali allo sviluppatore dell'applicazione ma non ha chiesto il permesso di inviarle ad altre società. Questo dimostra la debolezza della “soluzione” non-usarlo-se-non-vuoi-essere-spiato alla sorveglianza: perché dovrebbe un'applicazione che funge da torcia inviare dati a qualcuno? Una controparte libera non lo farebbe.

Spyware in giochi

(#SpywareInGames)GeForce Experience, software proprietario di nVidia, fa sì che gli utenti si identifichino e poi manda i loro dati personali ai server di nVidia.

Angry Birds spia per varie società, e la NSA ne approfitta per spiare a sua volta. Informazioni su altre applicazioni spyware.

Ulteriori informazioni sullo spionaggio di applicazioni da parte dell'NSA.

Spyware nei giocattoli

(#SpywareInToys)-

I giocattoli “smart” My Friend Cayla and i-Que inviano le conversazioni dei bambini a Nuance Communications, un'azienda statunitense per il riconoscimento vocale.

Questi giocattoli contengono anche grosse falle di sicurezza: i malintenzionati possono controllare da remoto i giocattoli con un telefono cellulare, e potrebbero in teoria ascoltare i discorsi di un bambino e anche parlare attraverso i giocattoli.

-

Un vibratore computerizzato spiava gli utenti attraverso l'applicazione che lo controlla.

L'applicazione registrava ogni minuto la temperatura (permettendo quindi di sapere se l'oggetto era all'interno di un corpo umano) e la frequenza di vibrazione.

Notare che la soluzione proposta non è adeguata: viene proposto uno standard che impegni i produttori a dare garanzie sui loro prodotti invece che consigliare l'utilizzo di software libero.

L'azienda che produce quei vibratori è stata portata in tribunale per la raccolta di molte informazioni personali su come gli utenti usano il prodotto.

La dichiarazione dell'azienda che i dati erano raccolti in forma anonima può essere vera, ma questo non importa: se avesse venduto i dati a uno specialista, lo specialista avrebbe potuto capire chi era l'utente.

In seguito a questa causa, l'azienda ha dovuto pagare consistenti risarcimenti ai suoi clienti.

I giochi con microfono “CloudPets” forniscono all'azienda produttrice le conversazioni dei bambini. E come c'era da aspettarsi i malintenzionati possono accedere ai dati raccolti da questa operazione di spionaggio.

Era comunque già inaccettabile il fatto che il produttore e l'FBI potessero ascoltare queste conversazioni.

Barbie spia bambini e adulti.

Spyware a basso livello

(#SpywareAtLowLevel)Spyware nel BIOS

(#SpywareInBIOS)Lenovo ha installato di nascosto software indesiderato tramite il BIOS sui suoi dispositivi Windows. Lo specifico metodo usato da Lenovo non aveva conseguenze per chi eseguiva GNU/Linux; tra l'altro, un'installazione “pulita” di Windows non è mai davvero pulita a causa del malware preinstallato da Microsoft.

Spyware sul lavoro

(#SpywareAtWork)Le investigazioni mostrano che GCHQ usa aziende statunitensi e la NSA per aggirare le restrizioni sulla sorveglianza domestica.

Nello specifico può raccogliere i messaggi di posta elettronica dei membri del Parlamento, dato che passano attraverso Microsoft.

Spyware nei telefoni VoIP di Cisco: http://boingboing.net/2012/12/29/your-cisco-phone-is-listening.html

Spyware in Skype

(#SpywareInSkype)Spyware in Skype: http://www.forbes.com/sites/petercohan/2013/06/20/project-chess-how-u-s-snoops-on-your-skype/. Microsoft ha modificato Skype specificamente per spiare.

Spyware sulla strada

(#SpywareOnTheRoad)Spyware in fotocamere

(#SpywareInCameras)-

La macchina fotografica "intelligente" Nest Cam è sempre attiva, anche quando il suo “proprietario” pensa di averla spenta.

Quando un dispositivo è "smart" o "intelligente" in realtà è il suo produttore che sta cercando di essere più "smart" o "intelligente" degli utenti.

Spyware nei lettori e-book

(#SpywareInElectronicReaders)Gli e-book possono contenere codice Javascript che talvolta spia i lettori.

Spyware in molti lettori e-book — non solo il Kindle: comunicano persino quale pagina è stata letta dall'utente in quale momento.

Adobe ha fatto in modo che “Digital Editions”, il lettore e-book usato dalla maggior parte delle biblioteche americane, le inviasse molti dati. La “scusa” di Adobe: serve per verificare il DRM!

Spyware nei veicoli

(#SpywareInVehicles)La auto computerizzate con software non libero spiano gli utenti.

La Nissan Leaf ha un modem che permette a chiunque di accedere da remoto al computer di bordo e modificare alcune impostazioni.

Ciò è semplice da fare perché il sistema non richiede di autenticarsi quando si accede via modem; ma anche se lo facesse, è impossibile essere certi che la Nissan non possa avere accesso dato che il software nella macchina è proprietario e quindi impone agli utenti di fidarsi alla cieca.

Anche se nessuno si collega da remoto all'auto, la compagnia telefonica può seguire i movimenti dell'auto in tempo reale grazie alla presenza del modem; ma è possibile rimuovere il modem.

Il software proprietario nelle auto registra informazioni sui movimenti dei guidatori e ke rende disponibili ai produttori di auto, alle compagnie assicurative e ad altri.

Il caso dei sistemi di raccolta pedaggi, citato in questo articolo, non è da considerare un caso di sorveglianza proprietaria. Questi sistemi sono un'intollerabile invasione della privacy e dovrebbero essere sostituiti da sistemi di pagamento anonimi, ma l'invasione non è fatta da malware. Gli altri casi citati sono invece dovuti a malware proprietario inserito nell'auto.

Le automobili Tesla permettono alla società di estrarre dati a distanza e di determinare la posizione del veicolo in qualsiasi momento. (Vedere Sezione 2, paragrafi b e c.). La società sostiene di non raccogliere queste informazioni, ma se il governo dovesse ordinare di farlo e di consegnare le informazioni, questo potrebbe raccoglierle.

Spyware a casa

(#SpywareAtHome)I termometri Nest inviano molte informazioni sull'utente.

Dei computer dati in "affitto con riscatto" sono stati programmati per spiare le persone che li avevano affittati.

Spyware nei televisori

(#SpywareInTVSets)Emo Phillips ha fatto una battuta: L'altro giorno si è avvicinata una donna e mi ha detto, “Non la ho vista in televisione?” Le ho risposto, “Non saprei, non si può vedere dall'altra parte dello schermo”. Evidentemente questo è successo prima che esistessero le “smart” TV di Amazon.

-

Le TV di Vizio “smart” segnalano tutto quello che l'utente vede, non solo le trasmissioni televisive, e quindi anche immagini provenienti dal computer personale dell'utente. Anche se esiste un modo -difficile- di disattivare questa funzione, la sorveglianza non è legittima.

Quasi tutte le TV “smart” spiano i loro utenti.

Il rapporto si riferisce al 2014 ma non crediamo che la situazione sia migliorata.

Questo mostra che le leggi che richiedono il consenso di un utente prima di raccogliere i suoi dati personali sono completamente inadeguate. E se un utente nega il consenso? Probabilmente la TV si rifiuterà di funzionare.

Una legge adeguata invece direbbe che le TV non possono segnalare quello che il loro utente sta guardando, senza eccezioni!

Vizio fa un ulteriore passo avanti nello spionaggio rispetto agli altri produttori di TV: le loro “smart” TV analizzano quello che guardate e lo collegano al vostro indirizzo IP per consentire agli inserzionisti pubblicitari di controllarvi su più dispositivi.

Anche se è possibile disattivare questa funzione, averla attivata come impostazione predefinita è già un'ingiustizia.

L'alleanza di Tivo con Viacom aggiunge 2.3 milioni di famiglie ai 600 milioni di profili social che l'azienda già controlla. I clienti di Tivo non sanno che gli inserzionisti li stanno guardando. Combinando le informazioni sulla fruizione televisiva con la partecipazione nei social, Tivo ora può correlare la pubblicità in TV con gli acquisti, esponendo tutti gli utenti a una nuova forma di sorveglianza combinata.

Alcune pubblicità trasmesse via web e TV contengono suoni che non sono udibili dall'orecchio umano ma sono catturati da malware proprietario che è in esecuzione su altri dispositivi che si trovano nelle vicinanze. Una volta che i vostri dispositivi Internet sono stati associati alla vostra TV con questa tecnica, le aziende possono studiare correlazioni tra le pubblicità e l'attività web e svolgere altre attività di tracciamento su dispositivi multipli.

I televisori “intelligenti” di Vizio riconoscono e spiano quello che gli utenti guardano, persino se non si tratta di un canale televisivo.

La “Smart” TV di Amazon è sempre in osservazione ed in ascolto.

Le “Smart” TV di Samsung inviano la voce dell'utente via Internet ad un'altra azienda, Nuance, che si riserva di conservare questi dati e che potrebbe in teoria essere obbligata a darli al governo statunitense o di un'altra nazione.

Il riconoscimento vocale non deve mai essere considerato fidato, a meno che non sia fatto da software libero sul vostro computer.

Nelle sue linee guida sulla privacy, Samsung conferma esplicitamente che dati vocali con informazioni sensibili sono trasmessi a terze parti.

Lo spyware nelle “smart” TV di LG comunica cosa guarda l'utente, e disattivare questa funzione non serve a nulla. (Il codice 404 da essa mostrato non significa nulla; il server potrebbe benissimo salvare i dati.)

Ancora peggio, la TV curiosa tra gli altri dispositivi connessi alla rete locale dell'utente.

LG ha successivamente affermato di aver rilasciato un aggiornamento per ovviare al problema, ma qualsiasi prodotto potrebbe presentare problemi simili.

Nel frattempo, le televisioni di LG continuano a spiare parecchie cose.

-

La TV via cavo di Verizon spia quali programmi gli utenti guardano e quali vogliono registrare.

Spyware sul gioco

(#SpywareAtPlay)Gli utenti stanno facendo causa a Bose perché distribuirebeb un'applicazione spyware per le sue cuffie. Per la precisione, l'applicazione registrerebbe i nomi dei file audio ascoltati dagli utenti insieme al numero di serie delle cuffie.

L'accusa legale è che questo avviene senza consenso dell'utente, ma se anche fosse scritto in righe piccole da qualche parte che l'utente acconsente a questo, tutto ciò non sarebbe accettabile comunque! Vogliamo che sia illegale progettare un'applicazione che spia, in tutti i casi.

Molte console per videogiochi spiano l'utente e inviano dati via Internet, persino il peso degli utenti.

Anche una console per giochi è un computer e quindi non ci si può fidare di essa se non ha un sistema operativo libero.

Le applicazioni moderne per giocare raccolgono molti dati sui loro utenti e sugli amici dei loro utenti.

E non solo: lo fanno tramite circuiti pubblicitari che mettono insieme i dati provenienti da applicazioni e siti realizzati da aziende diverse.

Usano questi dati per manipolare le persone e spingerle ad effettuare acquisti, e per cercare i "pesci grossi" che possono essere disponibili ad effettuare spese significative. Usano anche una backdoor per sabotare il gioco per alcuni specifici giocatori.

L'articolo parla solo di giochi gratuiti, ma nulla esclude che anche i giochi a pagamento possano usare le medesime tattiche.

Spyware sul web

(#SpywareOnTheWeb)In aggiunta, molti siti web spiano i propri visitatori. I siti web non sono programmi, quindi non ha senso chiamarli “liberi” o “proprietari”, ma la sorveglianza rimane comunque un abuso.

Quando una pagina usa Disqus per i commenti, il software proprietario di Disqus carica un'applicazione di Facebook nel browser di qualsiasi visitatore della pagina, e rende disponibile a Facebook l'URL della pagina.

Le vendite online, attraverso tracciamento e sorveglianza degli utenti, possono permettere alle aziende di mostrare prezzi diversi a persone diverse. Il tracciamento è svolto principalmente registrando le interazioni con i server, ma il software proprietario aiuta.

Le applicazioni per immissione di testo Giapponese e Cinese di Baidu spiano i propri utenti.

Le pagine che contengono il pulsante “Mi Piace” permettono a Facebook di tracciare i visitatori di quelle pagine — anche coloro che non hanno un account su Facebook.

Molti siti web tradiscono i propri visitatori vendendo le loro informazioni a reti pubblicitarie che tracciano gli utenti. Dei 1000 siti web più usati, l'84% (dati del 2012) invia ai propri visitatori cookie di terze parti, permettendo a siti esterni di tracciarli.

Molti siti web riferiscono a Google tutti i propri visitatori tramite il servizio Google Analytics, che comunica a Google sia l'indirizzo IP che la pagina visitata.

Molti siti web provano a raccogliere i contatti degli utenti (la lista dei numeri telefonici o degli indirizzi email delle persone conosciute dall'utente). Questo viola la privacy delle persone coinvolte.

Microsoft SkyDrive permette all'NSA di esaminare direttamente i dati degli utenti.

Spyware in Chrome

(#SpywareInChrome)Google Chrome contiene un keylogger che invia a Google ogni URL digitato, un tasto alla volta.

Google Chrome contiene un modulo che attiva i microfoni e invia l'audio ai server di Google.

In Google Chrome è semplice per un'estensione fare spionaggio completo sulle attività dell'utente, e molte estensioni lo fanno.

Spyware in Flash

(#SpywareInFlash)I cookie del Flash Player permettono ai siti web di tracciare i visitatori.

Flash viene anche usato per il “fingerprinting” (la raccolta di impronte digitali virtuali) dei dispositivi allo scopo di identificare gli utenti.

Il codice Javascript è un altro metodo usato per il “fingerprinting” dei dispositivi.

Spyware dappertutto

(#SpywareEverywhere)L'estensione ovvia del monitoraggio degli utenti tramite i “loro” telefoni è il software proprietario per assicurarsi che non sia possibile ingannare il monitoraggio.

I dispositivi Intel potranno ascoltare i discorsi sempre, anche quando saranno apparentemente spenti.

Spyware nella realtà virtuale (VR)

(#SpywareInVR)L'equipaggiamento per realtà virtuale, che registra ogni minimo movimento, crea il potenziale per la sorveglianza più intima possibile; per realizzare questo potenziale basta un programma malevolo come molti altri elencati in questa pagina.

C'è da aspettarsi che Facebook metterà la massima sorveglianza possibile sui dispositivi Oculus Rift. La morale è: non fidarsi mai di un sistema di realtà virtuale che contiene software non libero.