Sicherheitslücken, 0-Days und Hackerangriffe auf Computernutzer sind Alltag geworden. Trojaner, Viren, Ransomware, Verschlüsselungstrojaner und Programmierfehler bedrohen nicht nur die Daten von Nutzern, sondern auch die Sicherheit kritischer Infrastrukturen. Wir bieten Hintergründe zur Aufklärung über Themen wie Verschlüsselung, Selbstdatenschutz, Produkttests sowie über aktuelle Updates, Antivirusprodukte, Patches und Entwicklungen.

Exchange-Server-Experte Thomas Stensitzki zeigt am heutigen Donnerstag, 19. September, um 16 Uhr auf Youtube, wie der Einsatz zukunftssicher gestaltet werden kann.

Bitkom und BSI haben 331 vom Crowdstrike-Debakel betroffene Unternehmen befragt. Fast die Hälfte davon musste temporär den Betrieb einstellen.

Unter den Ländern mit den meisten infizierten Systemen steht Deutschland auf Platz 3. Nur in Vietnam und den USA hat das Botnetz noch mehr Geräte gesteuert.

Man müsse bei jeder Gesichtserkennung "den aktuellen Lichtbildbestand des Internets erheben", vermutet die oberste Datenschützerin.

Ein Bericht von Friedhelm Greis

NIS 2 kommt Netzwerksicherheit, Datenschutz, Schulungen: Wir zeigen, worum sich Firmen operativ und organisatorisch kümmern müssen.

Ein Ratgebertext von Thomas Hafen

Ist absolute Sicherheit erstrebenswert, wenn dafür jedwede Privatsphäre flöten geht? Für die Einwohner von Concordia offenbar schon.

Eine Rezension von Peter Osteried

Für Sicherheit in Powershell-Scripts: Wie Secretmanagement Klartext-Passwörter obsolet macht und eine Integration mit bekannten Secret-Managern ermöglicht.

Eine Anleitung von Philip Lorenz

Dass Microsoft LAPS jetzt Windows LAPS heißt, ist mehr als eine Umbenennung à la Office365 wird Microsoft365. LAPS wurde ganz neu entwickelt und wird Bestandteil des Betriebssystems.

Eine Anleitung von Fabian Niesen

Wenn die Katastrophe kommt, sollen die eigenen Daten sicher sein. Natürlich mit Linux.

Eine Anleitung von Thomas Reuß

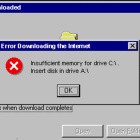

Wenn weltweit Computer nicht mehr funktionieren, ist der Schaden riesig. Crowdstrike-CEO George Kurtz hat offenbar Erfahrung mit versehentlichen DDoS-Angriffen auf seine Kunden.

Ein IMHO von Martin Böckmann

Der iPhone-Konzern nutzt seine Marktmacht zur Stimmungsmache gegen unliebsame Gesetze - und beweist damit, wieso die Regulierung so wichtig ist.

Ein IMHO von Daniel Ziegener

Ein deutscher General scheint mit der sicheren Nutzung von Cisco Webex überfordert. Für deutsche Politiker ist die Lösung ein Verbot chinesischer 5G-Technologie. Wie bitte?

Ein IMHO von Achim Sawall

Nach Angaben des Senders wurden bei dem Angriff alle Musikdateien verschlüsselt. Die Angreifer stammen angeblich aus dem russischen Raum.

Ist absolute Sicherheit erstrebenswert, wenn dafür jedwede Privatsphäre flöten geht? Für die Einwohner von Concordia offenbar schon.

Eine Rezension von Peter Osteried

Bei der Zahlung mit bestimmten Debit-, Giro- und Kreditkarten kann es aktuell zu Problemen kommen - und das deutschlandweit.

Bei der Zahlung mit bestimmten Debit-, Giro- und Kreditkarten kann es aktuell zu Problemen kommen - und das deutschlandweit.

Nach Angaben des Senders wurden bei dem Angriff alle Musikdateien verschlüsselt. Die Angreifer stammen angeblich aus dem russischen Raum.

Ist absolute Sicherheit erstrebenswert, wenn dafür jedwede Privatsphäre flöten geht? Für die Einwohner von Concordia offenbar schon.

Eine Rezension von Peter Osteried