Autorisations Windows

sur les fichiers et les répertoires

1. Introduction

Fonction de base du système d'exploitation: Contrôle discrétionnaire des activités des utilisateurs.

Action ou ressource refusée ou accordée en fonction de l'utilisateur.

Autorisation (Permission) : Autorisation d'accès à une ressource accordée par un administrateur à un utilisateur ou un groupe d'utilisateurs.

- Accès sécurisé pour les fichiers et répertoires créés dans une partition NTFS.

- Accès sécurisé pour les imprimantes.

- Accès sécurisé aux ressources partagées sur le réseau (répertoires, imprimantes, ...).

- Accés sécurisé à tous les objets du système d'exploitation soumis à l'attribution d'ACLs.

Contrôle d'accès organisé par l'administrateur (effectué au niveau utilisateur ou plus globalement au niveau groupe d'utilisateurs).

Propriétaire : Utilisateur qui a créé ou qui s'est approprié un fichier, un répertoire ou tout autre type d'objet du système d'exploitation (il possède généralement tous les droits sur cet objet).

Accès au nom du propriétaire et appropriation

2. Autorisations pouvant être attribuées

Deux niveaux :

- Bas niveau : Autorisations élémentaires

- Haut niveau :

- Autorisation spéciale (construite à partir d'un jeu quelconque d'autorisations élémentaires)

- Méta-autorisation (autorisation composée à un jeu particulier d'autorisations élémentaires) correspondant à des cas d'application

classiques

Si possible, n'utiliser que les méta-autorisations. Sinon, se "risquer" à jouer des autorisations spéciales.

2.1. Autorisations spéciales (fichiers et rétertoires)

- Contrôle total

- Parcours du dossier/exécuter le fichier

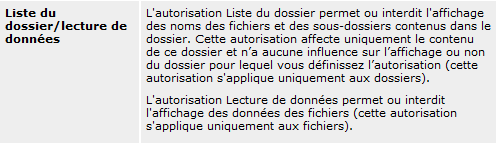

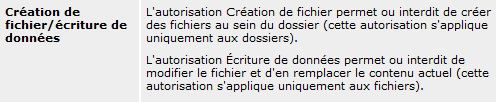

- Liste du dossier/lecture de données

- Attributs de lecture

- Lecture des attributs étendus

- Création de fichier/écriture de données

- Création de dossier/ajout de données

- Attributs d'écriture

- Ecriture d'attributs étendus

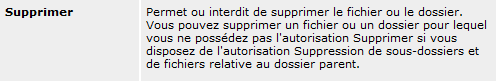

- Suppression

- Autorisations de lecture

- Modification des autorisations

- Appropriation

Liste des autorisations élémentaires

(configurables en autorisation ou refus)

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

2.2. Méta-autorisations pour les répertoires

On fixe les autorisations pour le répertoire lui-même et pour les fichiers et/ou répertoires qu'il contient ou qu'il contiendra lors de leur création

:

- Contrôle total

- Modification

- Lecture et exécution

- Affichage du contenu du dossier

- Lecture

- Ecriture

- Autorisations spéciales...

Méta-autorisations de répertoire

(configurables en autorisation ou refus)

(en grisé: autorisation héritée)

Exemple : La méta-autorisation "Affichage du contenu du dossier" correspond à la composition des 5 autorisations élémentaires suivantes

en autorisation avec aucune autorisation élémentaire en refus :

- Parcours du dossier/exécuter le fichier

- Liste du dossier/lecture de données

- Attributs de lecture

- Lecture des attributs étendus

- Autorisations de lecture

2.3. Méta-autorisations pour les fichiers

- Contrôle total

- Modification

- Lecture et exécution

- Lecture

- Ecriture

- Autorisations spéciales...

Méta-autorisations de fichier

(configurables en autorisation ou refus)

(en grisé: autorisation héritée)

Exemple: La méta-autorisation "Lecture et exécution" valide la méta-autorisation "Lecture" (qui est un de ses sous-ensembles)

et correspond à la composition des 5 autorisations élémentaires suivantes en autorisation avec aucune autorisation élémentaire en refus :

- Parcours du dossier/exécuter le fichier

- Liste du dossier/lecture de données

- Attributs de lecture

- Lecture des attributs étendus

- Autorisations de lecture

Si seul "Lecture" est validé, l'autorisation élémentaire "Parcours du dossier/exécuter le fichier" disparait pour ne conserver

que :

- Liste du dossier/lecture de données

- Attributs de lecture

- Lecture des attributs étendus

- Autorisations de lecture

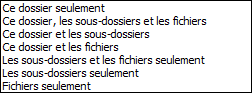

2.4. Cible d'application des autorisations

Pour un dossier, action de configuration des autorisations réalisable sur :

- Ce dossier seulement

- Ce dossier, les sous-dossiers et les fichiers

- Ce dossier et les sous-dossiers

- Ce dossier et les fichiers

- Les sous-dossiers et les fichiers seulement

- Les sous-dossiers seulement

- Les fichiers seulement

Cibles possibles pour une configuration d'autorisation

NTFS 5 autorise l'héritage des autorisations pour un sous-répertoire depuis son répertoire parent. Il permet d'ajouter des autorisations spécifiques

aux autorisations héritées.

NTFS 5 permet aussi à un répertoire de laisser ou non ses sous-répertoires hériter de ses propres autorisations.

A l'installation du système, permissions par défaut attribuées aux fichiers et répertoires du système d'exploitation aux groupes et utilisateurs

intégrés

-> Sécurité minimale.

Droit de l'administrateur : Prendre possession et changer les autorisations de l'intégralité des objets.

Lors de la création d'un fichier ou d'un répertoire, attribution à cet objet des autorisations du répertoire dans lequel il est placé (le créateur

en est le propriétaire).

Lors du déplacement d'un fichier ou d'un répertoire sur une même unité, conservation des informations de sécurité.

3. Principes d'attribution et conséquences induites

Les autorisations peuvent être attribuées sur un fichier ou un répertoire aux utilisateurs et aux groupes d'utilisateurs. On parle alors d'ACL

(Access Control List) attribuée soit à un utilisateur soit à un groupe d'utilisateurs. On peut créer autant d'ACL que souhaité sur un fichier

ou un répertoire.

Lorsqu'un utilisateur est référencé plusieurs fois dans les ACL posées sur un fichier ou un répertoire, soit parce qu'il est directement

référencé soit parce qu'il appartient à un ou plusieurs groupes référencés, la détermination de ce que peut faire cet utilisateur est réalisée

par le système d'exploitation en déterminant si au moins une des ACLs autorise la manipulation tentée. Si c'est le cas, la manipulation

est autorisée.

Exemple : Si un utilisateur alpha fait partie des groupes G1 et G2, si le groupe G1 est en contrôle total sur un fichier et si le groupe G2 est en

lecture seule sur ce fichier, alors alpha dispose du contrôle total sur ce fichier.

Windows propose un onglet "Autorisations effectives" dans les propriétés des fichiers et des répertoires pour déterminer les autorisations

véritablement placées.

4. Consulter/configurer les autorisations en ligne de commande

- takeown : Changement du propriétaire

- cacls et icacls : Consulter/modifier les autorisations

- dir : Lister le contenu d'un répertoire